Memahami Bahaya Zero-Day dalam Keamanan Siber

Dibuat : Rabu, 08 April 2026 | Penulis : Admin TTIS

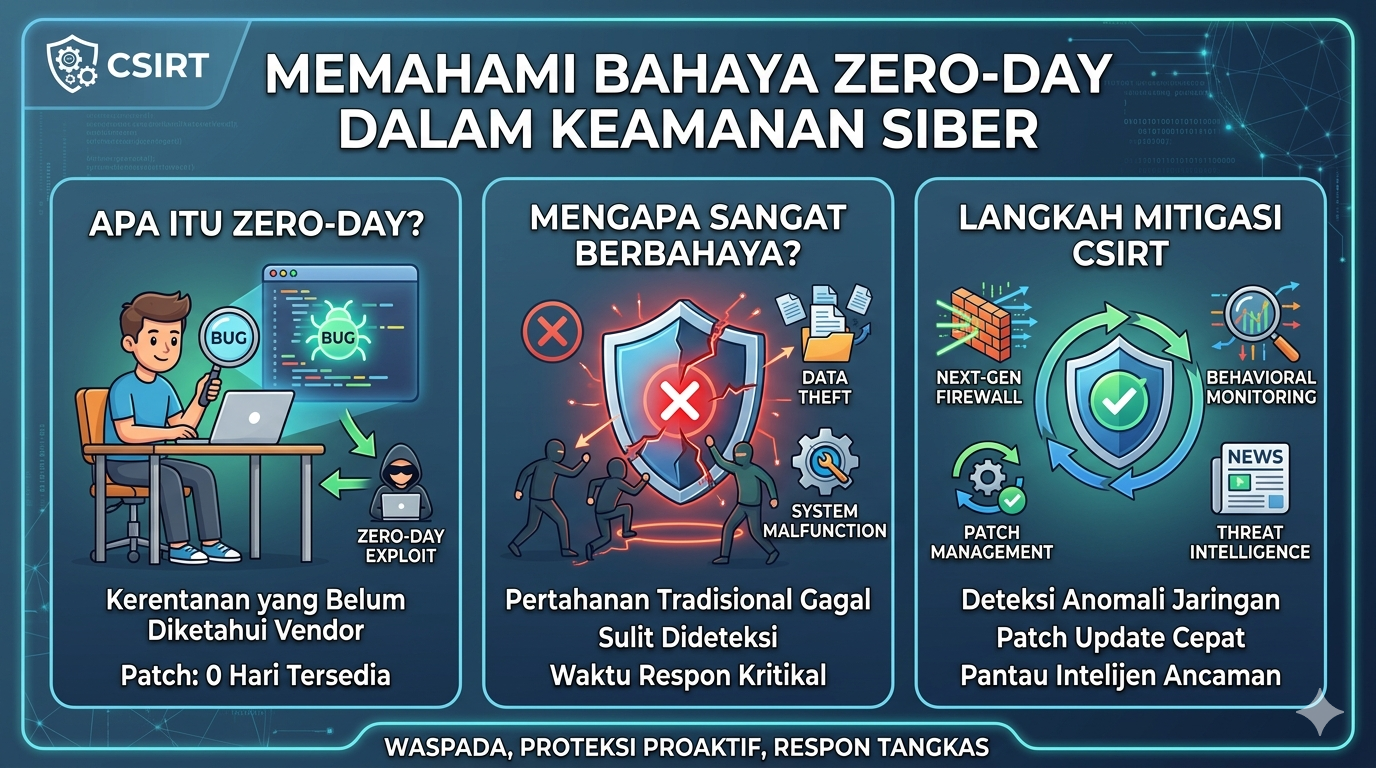

Dalam dunia keamanan informasi, istilah "Zero-Day" (0-Day) merupakan salah satu ancaman paling kritis karena mengeksploitasi celah yang benar-benar baru. Berikut adalah rangkuman esensial berdasarkan standar keamanan global:

Apa itu Zero-Day?

Berdasarkan glosarium keamanan, kita harus membedakan tiga komponen utamanya:

- Zero-Day Vulnerability: Celah keamanan pada perangkat lunak yang belum diketahui oleh vendor atau publik. Vendor memiliki "nol hari" untuk memperbaiki celah ini sebelum aktor jahat mulai memanfaatkannya.

- Zero-Day Exploit: Metode atau kode yang dirancang khusus oleh peretas untuk menyerang celah yang belum teridentifikasi tersebut.

- Zero-Day Attack: Tindakan penyerangan yang menggunakan eksploit tersebut untuk mencuri data atau merusak sistem sebelum ada patch (perbaikan) resmi yang tersedia.

Mengapa Sangat Berbahaya?

Serangan ini memiliki tingkat keberhasilan yang tinggi karena:

- Pertahanan Tradisional Tidak Cukup: Antivirus berbasis signature sering kali gagal mendeteksinya karena pola serangannya belum pernah tercatat dalam database.

- Jendela Kerentanan yang Panjang: Dibutuhkan waktu berhari-hari, berbulan-bulan, bahkan bertahun-tahun bagi vendor untuk menyadari adanya celah, membuat perbaikan, dan bagi pengguna untuk menginstalnya.

Siklus Hidup Kerentanan Zero-Day

Memahami linimasa serangan membantu kita dalam merancang strategi respons:

- Vulnerability Introduced: Celah tercipta saat kode ditulis oleh pengembang.

- Exploit Released: Hacker menemukan celah dan merilis kode serangan sebelum vendor tahu.

- Vulnerability Discovered: Vendor baru menyadari adanya celah (namun belum ada perbaikan).

- Security Patch Released: Vendor merilis perbaikan resmi.

- Deployment Completed: Sistem benar-benar aman hanya setelah pengguna menginstal patch tersebut.

Langkah Mitigasi dari kerentanan Zero-Day

Karena patch belum tersedia saat serangan terjadi, strategi kita harus berfokus pada:

- Next-Generation Firewall (NGFW): Menggunakan inspeksi mendalam untuk mendeteksi anomali perilaku, bukan hanya sekadar mencocokkan signature lama.

- Behavioral Monitoring: Memantau aktivitas jaringan yang mencurigakan secara real-time untuk mendeteksi ancaman yang tidak dikenal.

- Stay Informed: Mengikuti threat intelligence terbaru untuk mendapatkan informasi kerentanan lebih awal.

- Patch Management: Memastikan sistem selalu diperbarui segera setelah patch darurat dirilis oleh vendor.

#cybersecurity#zeroday#redteam